理解3a配置主机的基本概念

信息科技全面融入生活和工作使得计算机网络成为关键要素。在网络构建与管理过程中,3A配置主机扮演了重要角色。何为3A配置主机?其核心任务在于实现计算机系统的身份验证、授权控制和执行监测的功能集。如此一来,我们能够保障网络环境安全性、数据精准度及相关法律法规要求的遵守贯彻。因此,对于网络运维者而言,深入学习掌握3A配置主机的理论知识十分必要。

在此领域实践中,认证主要用于验证用户的真实身份,运用诸如用户名、密码及数字证书等方式来确保用户为合法的访问者。授权则是经过认证步骤,确定用户被允许访问何种资源以及实施何种操作。而审计部分,则负责对用户操作行径进行记录,便于后续进行侦查和审查工作。因此,使用3A配置主机不仅仅能够保障网络安全,更能有效提升管理者的管控效益和监管能力。

学习3a配置主机的具体步骤

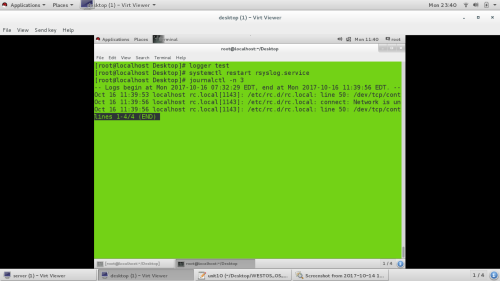

要成功建立高效的3A安全模型,需遵循严谨细化的步骤。首要环节在于认证(Authentication),正确的身份核验至关重要,常见于单因素、双因素乃至多因素认证等方法中。其次是授权(Authorization),依据用户权限和角色设定其访问范围。末了为审计(Accounting),全程跟踪用户行为,包括登录、操作和退出,生成可参考的操作日志。

在实现3A配置主机系统的过程中,除了掌握基本步骤之外,还必须把握安全性策略制定、细化权限管理以及实施精准的日志监控和分析等关键环节。唯有全方位兼顾各个环节,并遵循特定步骤才能打造出一个稳健且值得信赖的系统。

探讨3a配置主机在网络安全中的重要性

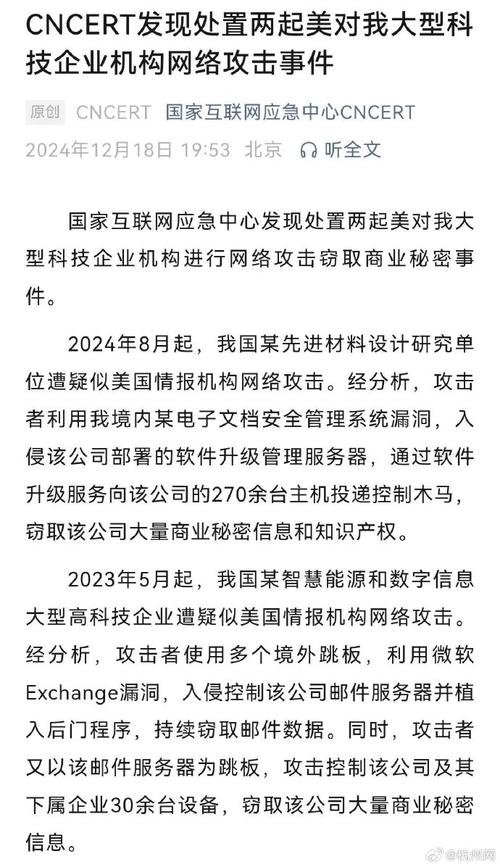

网络安全问题因错综复杂且隐蔽的攻击手段愈发凸显其重要性。而3a配置主机作为整体安全体系中的关键环节,对于维护网络安全发挥着举足轻重之作用。认证环节方面,严格用户身份评估能有效抵御非法入侵者;授权环节则能避免未获授权之人访问敏感信息与资源;至于审计环节,便可跟踪并记录用户操作过程,实时监测异常状况发生。

总而言之,3A配置主机在网络安全领域具有以下三大核心价值:其一,有效抑制内部威胁,防止员工误操作引发的数据泄漏及损害;二者,极大提升系统稳定性,依托严密的权限控制以及审计监视,从而降低遭受攻击或者病毒侵袭的可能性;最后,满足相关法规标准,尤其是那些对数据保密性有特殊需求的行业,例如金融、医疗等领域。

深入了解3a配置主机系统架构

成熟完备的3A主控系统,在实践领域内多由诸多部件和模块组合而成,依照特定结构精细打造与部署,比如:身份验证模块、访问管制模块以及审核记录模块等等。

身份管理模块专司用户的身份信息储存与验证,而访问控制模块则依据用户的身份信息及其权力层级,赋予用户访问特定资源的权利。此外,还有审计日志模块,其主要任务是详尽地记录用户的行动及相关数据,形成便于查询的日志文件。

同时,实际结构设计须重视高可靠性与灾难恢复措施的完善。得益于细致的架构规划和多元技术辅助(包括单点登录系统以及多重身份验证等),以确保系统的稳定运转以及数据的安全。

实践中常见问题及解决方法

在实践运用过程中,可能面临多种挑战而致系统无法正常运作的情况如:频繁的身份验证失败、不良的权限设定引发数据泄露以及庞大的审计日志对系统效能的负效应等现象。

针对各类常见问题,我们应采取相应措施,其中包括:强化密码的安全设置以防频繁认证失败现象,采用双重身份验证提升验证精准度;遵循最小权限原则,严密设定和审查权限;利用日志切割压缩技术或者引进专业审计工具,处理庞大的审计日志。

未来发展趋势与展望

传统3A配置主机,在新科技如云计算、大数据及人工智能等高速持续发展的背景下,必将迎来全新挑战和机会。未来趋势将催生更智能自适应型的3A配置主机体系,并利用区块链技术加强数据安全性和隐私性防护。

随着移动互联技术的快速发展,移动终端已融入我们日常生活与工作之中,移动端3A配置的研究成为了新的议题。未来,针对特殊行业需求的定制化3A配置解决方案将会不断涌现。