身为信息安保专家,我深深担忧主机配置作假事件的普遍性及其潜在影响。这项行为主要表现为通过欺骗或改变主机设置以获得非法利益或实现不良意图。它严重威胁网络安全,侵害用户权益,破坏信任纽带。本文将深入剖析主机配置作假的险恶后果以及常用手段,并提出应对策略。

主机配置作假会对系统安全造成怎样的危害?

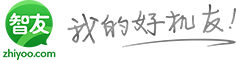

虚假主机配置会引发诸多安全问题,如同远程攻击、信息泄露及恶意软件感染等。骇客可轻而易举地通过篡改配置获取系统权限以实施网络攻击,更有甚者,误操作后果如系统性能降低、服务暂停乃至崩溃将对企业的日常运营造成直接冲击。

在数字领域,伪造主机配置病毒有可能引发连锁反应,破坏整个网络的安全性。任何配置漏洞都可能被不法分子利用,将其作为攻击其他主机的立足点,进一步增加了网络的潜在风险。因此,只有确定系统主机配置的真实性与完整性,才能切实维护网络整体的稳定性与安全性。

除了直接威胁系统安全性之外,恶意修改主机配置还会引发用户数据泄漏及隐私侵权等严重问题。不法分子频繁通过擅自调整配置以获取用户敏感信息,一旦用户隐私遭到泄露,无论是对个人还是机构来说,都会造成不可逆转的经济损失。

黑客常用哪些手段进行主机配置作假?

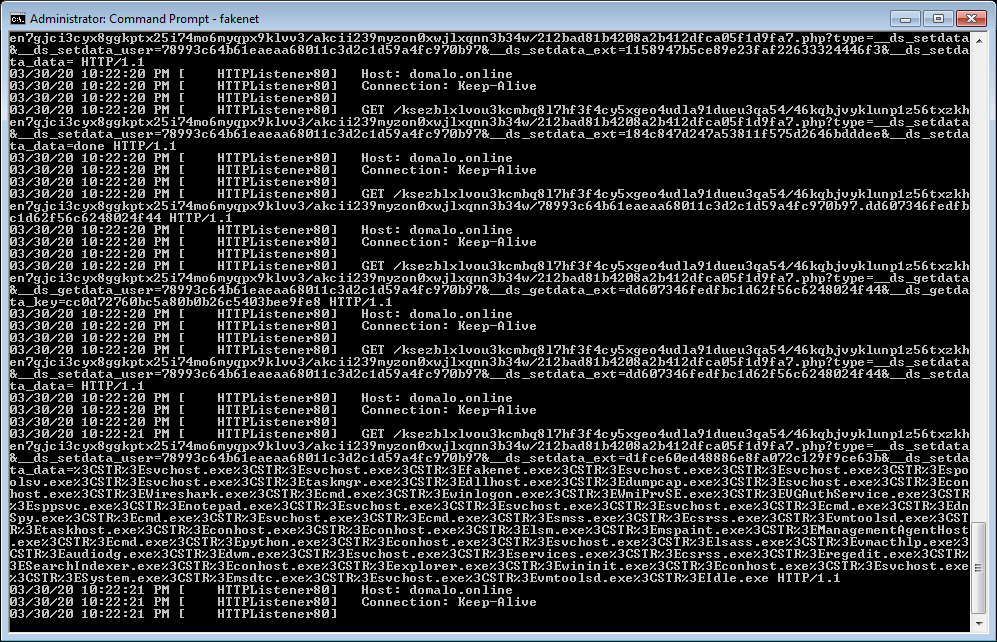

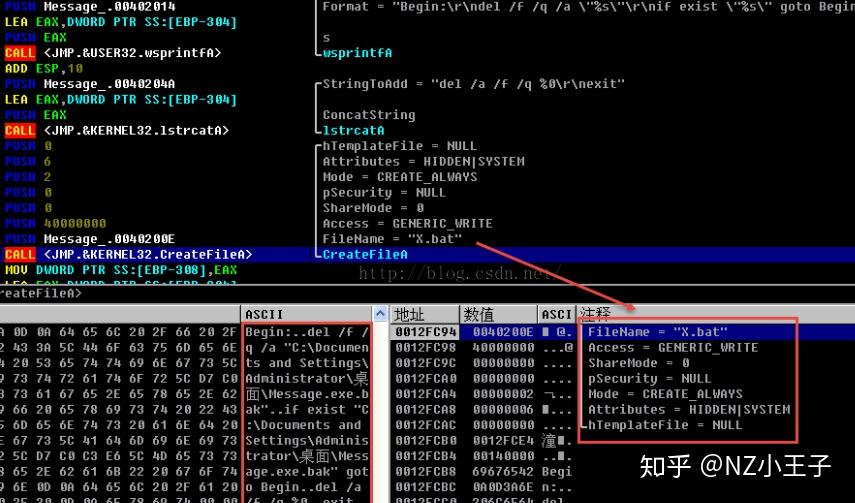

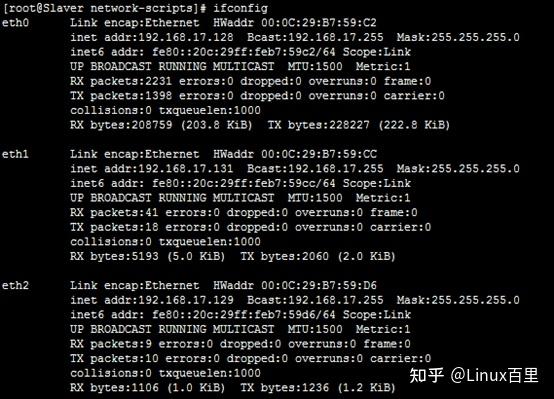

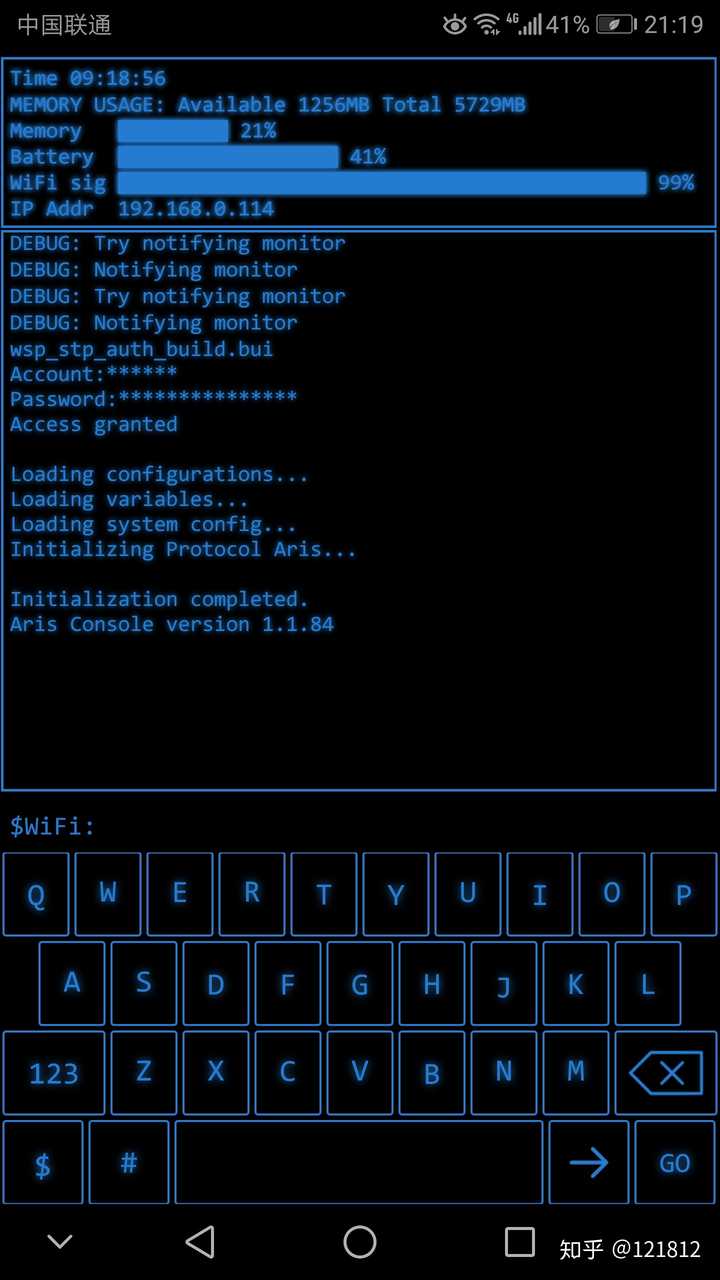

黑客常用多种手段伪装主机配置,如 ARP 欺骗、DNS 劫持与端口欺骗等。ARRP 欺骗潜入网络,将虚假 ARP 回应数据报发送至各设备,使之误识黑客设备为目标设备,进而实现流量劫持与监控。而 DNS 劫持是通过篡改解析结果,诱导用户进入恶意网站或遭遇钓鱼攻击。

除此之外,黑客亦可胆大妄为地篡改路由表信息、伪造 MAC 地址,甚至恶意安装后门程序等手法来实施主机配置欺诈行为。结构复杂的这些策略往往使普通受害者防不胜防,故需借助于专业技术力量进行深度侦查与防护。

如何有效防范主机配置作假?

为规避主机配置伪造带来的安全威胁,首要任务是制订全面的安全政策和执行严格的管控步骤。其中的关键举措包括增进网络设备管理效能,按周期进行设备配置的审查与更新,安装入侵检测系统(IDS)以及实现通信数据的加密传输。

网络构架设计应遵循权限最小化及“防御深度”原则,于网络边界、内网关等关键节点设立访问管控与流量检测机制。及时修复漏洞、更新补丁亦是保障系统安全性至关重要之举。

同时,应强化员工教育及培训,普及专业知识与技能,提升员工日常工作的异常现象与威胁感知能力,同时构建完善的警报与应急反应机制。

信息化社会下,主机配置伪造具有极大破坏力及危险性。仅靠强化安全培训、实施科学合理防控及构建完善监控系统,方能有效预防与应对此威胁。维护每台终端设备的真实性与完整性,是保障整个网络生态稳定与安全的重要防线。